Studi Literatur

By : Unknown

A.

Permasalah

Riset

Data

Classification

B.

5

Literatur

Mouna Jouinia, Latifa Ben

Arfa Rabaia, dan Anis Ben Aissa(2014). “Classification of security threats in

information systems”.

5th International Conference on

Ambient Systems, Networks and Technologies.

Rizwana

Shaikha, Dr. M. Sasikumarb(2015) .“

Data Classification for achieving

Security in cloud computing”. Procedia Computer Science 45 (

2015 ) 493 – 498.

Shuang

Yang,Kun Guo,Jianping Li, et al.,(2014)” Framework

Formation of Financial Data Classification Standard in the era of the Big Data”. 1st

International Conference on Data Science, ICDS 2014.

Mariuta

Serban, Raluca-Mariana Stefan, Eduard-Ionel Ionescu.(2014). “InformationProtection–Security,ClusteringandE-governance”. 21stInternational

EconomicConference 2014,IECS 2014, 16-17 May 2014,Sibiu,Romania

Neda Abdelhamid, Aladdin Ayesh, Fadi

Thabtah.(2014).” Phishing detection based Associative

Classification data mining”. Computing and Informatics Department, De Montfort

University, Leicester, UK Ebusiness Department, Canadian University of Dubai,

Dubai, United Arab Emirates

C.

Review

Literatur yang Dipilih

Literatur Utama:

Mouna Jouinia, Latifa Ben

Arfa Rabaia, dan Anis Ben Aissa(2014). “Classification of security threats in

information systems”.

5th International Conference on

Ambient Systems, Networks and Technologies.

·

Apakah

yang menjadi masalah dan mengapa masalah itu penting untuk di pecahkan?

o

Masalah : Bagaimanakah mengklasifikasikan

ancaman keamanan

dalam sistem informasi

o

Penting karena dengan berkembangnya Teknologi

yang pesat dan maju sekarang banyak sekali sistem informasi yang keamanan nya

sendiri sering terancam oleh karena itu kita perlu mengetahui hal hal yang

sering mengancam sistem informasi

·

Apakah

masalah tersebut di definisikan/dirumuskan secara jelas?

o

Masalah dirumuskan secara jelas ini di

jelaskan pada kalimat “Information

systems are frequently exposed to various types of threats which can cause

different types of damages that might lead to significant financial losses.”

·

Apakah

Metodologi Penelitian dijelaskan secara baik ?

o

Cukup baik,Untuk metode yang digunakan

penulis menjelaskannya pada bagian Pendahuluan dan Prinsip Klasifikasi Keamanan

“The paper presents a hybrid threat

classification model based on combining threat classification techniques and

impacts to better identify threat’s characteristics in order to propose

suitable countermeasures to reduce risks.”

·

Bagaimana

mendapatkan dan memanipulasi datanya ?

o

Sumber data tidak dituliskan dengan

jelas oleh si penulis

·

Apakah

Kontribusi dari penelitian yg dilakukan?

o

Kontribusi nya menggabungkan dua metode

hingga terbentuklah metode baru “This paper presents a hybrid threat

classification model based on combining threat classification techniques and

impacts to better identify threat’s characteristics in order to propose

suitable countermeasures to reduce risks.”

·

Apakah

Kesimpulan yang bisa di ambil terkait permasalahan ?

o

Kesimpulan dari permasalahan ialah Keamanan informasi merupakan

masalah penting bagi individu dan organisasi karena dapat menyebabkan kerugian

keuangan yang besar. Karya ini berurusan dengan masalah klasifikasi ancaman

untuk menemukan model generik dan fleksibel dengan menggabungkan

2 metode hingga terciptalah metode hybrid baru yang lebih baik untuk mengetahui

klasifikasi dan jenis jenis permasalahan keamanan yang sering menyerang atau

mengganggu sistem informasi

·

Apakah

Kesimpulan yang dibuat sudah cukup untuk menjawab problem yang ada ?

o

Iya telah menjawab problem yang ada

karena di kesimpulan di paparkan jelas oleh penulis tentang bagaimana melakukan

klasifikasi permasalahan di sistem informasi dengan menggunakan metode baru

yang penulis ciptakan.

By :

Unknown

KONFIGURASI WIRELESS ACCSESS POINT

Pengertian

Dalam ilmu jaringan komputer, pengertian Wireless Access Point perangkat keras

yang memungkinkan perangkat wireless lain (seperti laptop, ponsel)

untuk terhubung ke jaringan kabel menggunakan Wi-fi, bluetooh atau

perangkat standar lainnya. Wireless Access point umumnya dihubungkan ke router

melalui jaringan kabel (kebanyakan telah terintegrasi dengan router)

dan dapat digunakan untuk saling mengirim data antar perangkat wireless

(seperti laptop, printer yang memiliki wifi) dan perangkat kabel pada jaringan.

Fungsi Access Point

Access Point berfungsi sebagai pengatur lalu lintas data, sehingga memungkinkan banyak Client dapat saling terhubung melalui jaringan.

Sebagai Hub/Switch yang bertindak untuk menghubungkan jaringan lokal dengan jaringan wireless/nirkabel,

Access point dapat memancarkan atau mengirim koneksi data / internet melalui gelombang radio, ukuran kekuatan sinyal juga mempengaruhi area coverage yang akan dijangkau, semakin besar kekuatan sinyal (ukurannya dalam satuan dBm atau mW) semakin luas jangkauannya.

Access Point berfungsi sebagai pengatur lalu lintas data, sehingga memungkinkan banyak Client dapat saling terhubung melalui jaringan.

Sebagai Hub/Switch yang bertindak untuk menghubungkan jaringan lokal dengan jaringan wireless/nirkabel,

Access point dapat memancarkan atau mengirim koneksi data / internet melalui gelombang radio, ukuran kekuatan sinyal juga mempengaruhi area coverage yang akan dijangkau, semakin besar kekuatan sinyal (ukurannya dalam satuan dBm atau mW) semakin luas jangkauannya.

Nah untuk saat ini saya akan berbagi ilmu tentang bagaimana cara mengkonfigurasi Accsess point pada perangkat TP-LINK yuu biar ga lama lama langsung menuju ke TKP!

- Melihat status TP-LINK kita ada di menu "Status" kalian bisa melihat info tentang TP-LINK kalian dimenu ini

- Untuk Konfigurasi akan secara otomatis diarahkan ke menu "Quick Setup", lalu klik "Next" untuk masuk menu selanjutnya

- Pilih "Access Point" untuk membuat accsess point

- Isi data dibawah, terdapat beberapa pilihan namun pilih "27 dbm/ yang paling tinggi" untuk Transmission Power agar kecepatan mengirim datanya cepat, lalu pilih juga Wireless Security Modenya adalah WPA/WPA2-PSK agar passwordnya lebih aman

- Memasukan data lagi, pilih untuk DHCP Server "Enable" agar kita tidak perlu memasukan IP secara statis :D

- Konfigurasi Selesai,sekarang Save terlebih dahulu datanya dan klik "Reboot"

- Klik Oke dan Reboot

- Okee Reboot berhasil! untuk melihat hasilnya cukup lihat koneksi wifi kita dan cari nama access point dengan nama yang tadi kita masukan, dan akan langsung terkoneksikan dengan internet , jangan lupa untuk menghapus dulu IP statis yang kita pasang sebelumnya menjadi otomatis agar bisa terkoneksi dengan internet

-SELESAI-

By :

Unknown

command shell adalah

CHEAT SHEET COMMAND SHELL DAN BASH

command shell adalah

- Program yang menerjemahkan perintah

- Mengijinkan user untuk mengeksekusi perintah dengan cara mengetiknya secara manual di terminal atau secara otomatis pada program yang disebut shell script.

- Shell bukan sistem operasi tetapi cara untuk terhubung dengan sistem operasi dan

menjalankan perintah.

- BASH = Bourne Again Shell

- BASH adalah shell yang dibuat secara bebas menggantikan versi standard dari Bourne Shell

(/bin/sh) yang semula dibuat oleh Steve Bourne untuk sistem UNIX. - BASH memiliki semua fitur yang ada di Bourne Shell, plus tambahan yang membuatnya

lebih mudah digunakan dari command line.

ls : menampilkan daftar file di current directory

ls Downloads/: menampilkan daftar file di dalam folder Downloads

ls-l : menampilkan daftar file dengan “long” format

cat Documents/ : menampilkan konten dari Folder Documents

info pages : menampilkan bantuan dari linux

contoh keluarannya

--help : Menggunakan perintah bantuan yang telah terpasang

contoh keluarannya

man ls : manual mengenai perintah “ls”

contoh keluarannya

man -k permissions : Info cara merubah file permissions

info : alaman info sama dengan halaman manual, tapi yang ditampilkan bukan satu halaman panjang, melainkan berupa segmen yang lebih pendek dengan tautan menuju potongan-potongan informasi lainnya

contoh keluarannya

-SEKIAN TERIMAKASIH-

By :

Unknown

Perintah-perintah Dasar di Linux Ubuntu.Ubuntu sangat terkenal dengan CLI-nya (Command Line Interface). CLI sendiri adalah antar muka yang tidak menyediakan grafik, baik berupa gambar-gambar, jendela-jendela ataupun animasi-animasi yang bisa memanjakan pengguna, melainkan hanya berupa teks yang harus diketikkan oleh pengguna. Jadi, apabila user ingin melakukan operasi dalam sistem operasi tersebut, dalam blog ini akan ada tutorial dan contoh cheat sheet Managemen Proses di Linux seperti menampilkan proses user dan menghentikan sebuah proses, pengguna harus megetikkan perintah berupa teks dengan cara manual dan bukan dengan klik-klik seperti pada interface GUI (Graphic User Interface). Berikut ini adalah beberapa perintah Managemen Proses yang bisa digunakan di sistem operasi Ubuntu pada mode CLI .

Setelah di kill maka proses dengan id 7320 akan hilang

Setelah di kill maka proses dengan nama gedit akan hilang

PERINTAH MANAJEMEN PROSES

Perintah-perintah Dasar di Linux Ubuntu.Ubuntu sangat terkenal dengan CLI-nya (Command Line Interface). CLI sendiri adalah antar muka yang tidak menyediakan grafik, baik berupa gambar-gambar, jendela-jendela ataupun animasi-animasi yang bisa memanjakan pengguna, melainkan hanya berupa teks yang harus diketikkan oleh pengguna. Jadi, apabila user ingin melakukan operasi dalam sistem operasi tersebut, dalam blog ini akan ada tutorial dan contoh cheat sheet Managemen Proses di Linux seperti menampilkan proses user dan menghentikan sebuah proses, pengguna harus megetikkan perintah berupa teks dengan cara manual dan bukan dengan klik-klik seperti pada interface GUI (Graphic User Interface). Berikut ini adalah beberapa perintah Managemen Proses yang bisa digunakan di sistem operasi Ubuntu pada mode CLI .

- ctrl+alt+T

- ps

- ps a

- ps u

- ps -u <nama_user>

- ps x

- ps aux

- ps -eh

- ps -ef

- pstree

- top

- htop

- kill <pid>

Setelah di kill maka proses dengan id 7320 akan hilang

- pkill <nama_proses>

-SEKIAN TERIMAKASIH-

By :

Unknown

Internet Assigned Numbers Authority (IANA), sebuah lembaga resmi internasional pengelola alamat IP merilis data bahwa jumlah alamat tersisa dari IPv4 pada tahun 2011 kurang lebih hanya tersisa 10 persen dari kapasitas awal atau sekitar 400 juta alamat saja. Jumlah ini tidak memadai untuk mengantisipasi perkembangan pengguna internet saat ini yang amat luar biasa ditambah

lagi dengan adanya perkembangan teknologi telekomunikasi masa datang yang berbasis IP. IPv6 merupakan protokol internet baru yang dikembangkan untuk mengantisipasi protokol IPv4 yang sebentar lagi penuh. IPv4 (Internet Protokol versi 4) merupakan protokol yang paling banyak digunakan dari pertama kali internet diperkenalkan ke seluruh dunia, IPv4 berbasis 32-bit (232 atau sekitar 4,294 x 109) sudah membantu setiap pengguna internet di selurug dunia selama lebih dari 20 tahun terakhir dan diperkirakan tidak akan mampu menampung banyaknya kebutuhan akan pengalamatan internet. Bayangkan, penduduk dunia saat ini adalah 6,5 Milyar, jika nantinya masing- masing punya satu komputer, 1 Laptop (mobile), 1 PDA, 2 Handphone (GSM & CDMA). Lalu setiap perangkat butuh 1 IP address untuk bisa connected each other. Secara otomatis hal tersebut tidak mungkin untuk dilakukan.

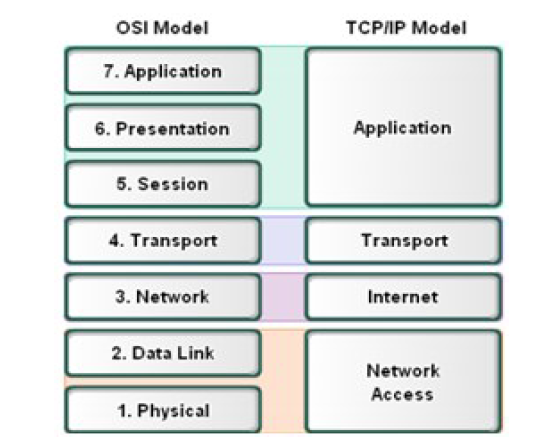

Prinsip pembagian lapisan pada TCP/IP menjadi protokol komunikasi data yang fleksibel dan dapat diterapkan dengan mudah di setiap jenis komputer dan antar-muka jaringan. Oleh karena sebagian besar isi kumpulan protokol ini tidak spesifik terhadap satu komputer atau peralatan jaringan tertentu. Gambar 2.1 menunjukkan perbandingan model OSI dan TCP/IP, sedangkan Tabel 2.1 adalah lapisan-lapisan TCP/IP.

2. Sequence number mengidentifikasi byte pertama dari data dalam suatu segment.

3. Acknowledgment number berfungsi untuk mengumumkan data yang sukses diterima.

4. Header length mengindikasikan nomor dari 32-bits kata dalam header .

5. Control mendefinisikan segmen yang digunakan atau melayani sebagai sebuah cek validasi untuk field lainnya.

6. Window size mendefinisikan ukuran dari sliding window yang digunakan dalam flow control.

7. Checksum digunakan sebagai deteksi kesalahan.

8. Urgent pointer mendfinisikan loncatan antara urgent data dan data normal.

Protokol Routing

Tunneling 6to4

ANALISIS PERFORMA FILE TRANSPORT PROTOCOL PADA PERBANDINGAN METODE IPv4 MURNI, IPv6 MURNI DAN TUNNELING 6to4 BERBASIS ROUTER MIKROTIK

Internet Assigned Numbers Authority (IANA), sebuah lembaga resmi internasional pengelola alamat IP merilis data bahwa jumlah alamat tersisa dari IPv4 pada tahun 2011 kurang lebih hanya tersisa 10 persen dari kapasitas awal atau sekitar 400 juta alamat saja. Jumlah ini tidak memadai untuk mengantisipasi perkembangan pengguna internet saat ini yang amat luar biasa ditambah

lagi dengan adanya perkembangan teknologi telekomunikasi masa datang yang berbasis IP. IPv6 merupakan protokol internet baru yang dikembangkan untuk mengantisipasi protokol IPv4 yang sebentar lagi penuh. IPv4 (Internet Protokol versi 4) merupakan protokol yang paling banyak digunakan dari pertama kali internet diperkenalkan ke seluruh dunia, IPv4 berbasis 32-bit (232 atau sekitar 4,294 x 109) sudah membantu setiap pengguna internet di selurug dunia selama lebih dari 20 tahun terakhir dan diperkirakan tidak akan mampu menampung banyaknya kebutuhan akan pengalamatan internet. Bayangkan, penduduk dunia saat ini adalah 6,5 Milyar, jika nantinya masing- masing punya satu komputer, 1 Laptop (mobile), 1 PDA, 2 Handphone (GSM & CDMA). Lalu setiap perangkat butuh 1 IP address untuk bisa connected each other. Secara otomatis hal tersebut tidak mungkin untuk dilakukan.

Prinsip pembagian lapisan pada TCP/IP menjadi protokol komunikasi data yang fleksibel dan dapat diterapkan dengan mudah di setiap jenis komputer dan antar-muka jaringan. Oleh karena sebagian besar isi kumpulan protokol ini tidak spesifik terhadap satu komputer atau peralatan jaringan tertentu. Gambar 2.1 menunjukkan perbandingan model OSI dan TCP/IP, sedangkan Tabel 2.1 adalah lapisan-lapisan TCP/IP.

Perbandingan Model OSI dan

TCP/IP

TCP/IP

Model TCP/IP

IP Address (Internet Protocol Address)

IP address adalah metode pengalamatan pada jaringan komputer dengan memberikan sederet angka pada komputer (host), router atau peralatan jaringan lainnya. IP address sebenarnya bukan diberikan kepada komputer (host) atau router, melainkan pada interface jaringan dari host / router tersebut.

IP address adalah metode pengalamatan pada jaringan komputer dengan memberikan sederet angka pada komputer (host), router atau peralatan jaringan lainnya. IP address sebenarnya bukan diberikan kepada komputer (host) atau router, melainkan pada interface jaringan dari host / router tersebut.

IPv4

IPv4 adalah sebuah jenis pengalamatan jaringan yang digunakan di dalam protokol jaringan TCP/IP yang menggunakan protokol IP versi 4. Panjangnya adalah 32-bit, dan secara teoritis dapat mengalamati hingga 4 miliar host komputer di seluruh dunia. Alamat IPv4 umumnya ditulis dalam notasi desimal bertitik (dotted-desimal notation), yang dibagi ke dalam empat buah oktet berukuran 8-bit. Karena setiap oktet berukuran 8-bit, maka nilainya berkisar antara 0 hingga 255. Pengalamatan IPv4 menggunakan 32 bit yang setiap bit dipisahkan dengan notasi titik. Contoh notasi pengalamatan IPv4:

FFFFFFFF.FFFFFFFF.FFFFFFFF.FFFFFFF Nilai F dirubah menjadi nilai biner (1 dan 0) 11000000.10101000.00000010.00000001. Sehingga jika dirubah dalam desimal menjadi 192.168.2.1.

IPv4 adalah sebuah jenis pengalamatan jaringan yang digunakan di dalam protokol jaringan TCP/IP yang menggunakan protokol IP versi 4. Panjangnya adalah 32-bit, dan secara teoritis dapat mengalamati hingga 4 miliar host komputer di seluruh dunia. Alamat IPv4 umumnya ditulis dalam notasi desimal bertitik (dotted-desimal notation), yang dibagi ke dalam empat buah oktet berukuran 8-bit. Karena setiap oktet berukuran 8-bit, maka nilainya berkisar antara 0 hingga 255. Pengalamatan IPv4 menggunakan 32 bit yang setiap bit dipisahkan dengan notasi titik. Contoh notasi pengalamatan IPv4:

FFFFFFFF.FFFFFFFF.FFFFFFFF.FFFFFFF Nilai F dirubah menjadi nilai biner (1 dan 0) 11000000.10101000.00000010.00000001. Sehingga jika dirubah dalam desimal menjadi 192.168.2.1.

IPv6

IP versi 6 (IPv6) adalah protokol Internet versi baru yang di desain sebagai pengganti dari IPv4. IPv6 yang memiliki kapasitas alamat (address) raksasa (128 bit), mendukung penyusunan alamat secara terstruktur, yang memungkinkan Internet terus berkembang. Oleh sebab itu IPv6 telah dilengkapi dengan mekanisme penggunaan alamat secara lokal yang memungkinkan terwujudnya instalasi secara plug and play. Penulisan alamat IPv6 adalah sebagai berikut :

IP versi 6 (IPv6) adalah protokol Internet versi baru yang di desain sebagai pengganti dari IPv4. IPv6 yang memiliki kapasitas alamat (address) raksasa (128 bit), mendukung penyusunan alamat secara terstruktur, yang memungkinkan Internet terus berkembang. Oleh sebab itu IPv6 telah dilengkapi dengan mekanisme penggunaan alamat secara lokal yang memungkinkan terwujudnya instalasi secara plug and play. Penulisan alamat IPv6 adalah sebagai berikut :

x:x:x:x:x:x:x:x dimana ‘x‘ berupa nilai heksadesimal dari 16 bit porsi alamat, karena ada 8 buah ‘x‘ maka jumlah totalnya ada 16*8 = 128 bit. Jika format pengalamatan IPv6 mengandung kumpulan grup 16 bit alamat, yaitu‘x‘, yang bernilai 0 maka dapat direpresentasikan sebagai ‘::’. Contohnya adalah 2001:DB8:0:0:0:0:A1AA:3210 dapat direpresentasikan sebagai 2001:DB8 :: A1AA: 3210. Sebagaimana IPv4, IPv6 menggunakan bitmask untuk keperluan subnetting yang direpresentasikan sama seperti representasi prefix-length pada teknik CIDR (Classless Inter-Domain Routing) yang digunakan pada IPv4. Misalnya 3ffe:10:0:0:0:fe56:0:0/60 menunjukkan bahwa 60 bit awal merupakan bagian network bit. IPv4 mengenal pembagian kelas IP menjadi kelas A, B, dan C maka pada IPv6 pun dilakukan pembagian kelas berdasarkan FP (formatprefix) yaitu format bit awal alamat. Misalnya 3ffe:10:0:0:0:fe56:0:0/60. Maka jika diperhatikan 4 bit awal yaitu hexa ‘3’ didapatkan format prefix nya untuk 4 bit awal adalah 0011 (yaitu nilai ‘3’ hexa dalam biner).

Protokol Transport

Protokol transport merupakan bagian dalam TCP/IP. Protokol transport adalah protokol end-to-end yang berada di end sistem tidak pada jaringan. Protokol transport tergantung pada layanan yang dilakukan oleh protokol jaringan, sekaligus menambah kualitas layanan sistem. Protokol transport yang umum digunakan adalah UDP, TCP dan ICMP.

TCP (Transmission Control Protocol)

TCP merupakan protokol yang berada pada lapisan transport dari layer TCP/IP. TCP adalah protokol yang bersifat byte stream, connection-oriented dan reliable dalam pengiriman data. TCP menggunakan komunikasi byte-stream, yang berarti bahwa data dinyatakan sebagai suatu urutan-urutan byte. Connection-oriented berarti sebelum terjadi proses pertukaran data antar komputer terlebih dahulu harus dibentuk suatu hubungan. Hal ini dapat dianalogikan denganproses pendialan nomor telepon dan akhirnya terbentuk suatu hubungan.

Protokol transport merupakan bagian dalam TCP/IP. Protokol transport adalah protokol end-to-end yang berada di end sistem tidak pada jaringan. Protokol transport tergantung pada layanan yang dilakukan oleh protokol jaringan, sekaligus menambah kualitas layanan sistem. Protokol transport yang umum digunakan adalah UDP, TCP dan ICMP.

TCP (Transmission Control Protocol)

TCP merupakan protokol yang berada pada lapisan transport dari layer TCP/IP. TCP adalah protokol yang bersifat byte stream, connection-oriented dan reliable dalam pengiriman data. TCP menggunakan komunikasi byte-stream, yang berarti bahwa data dinyatakan sebagai suatu urutan-urutan byte. Connection-oriented berarti sebelum terjadi proses pertukaran data antar komputer terlebih dahulu harus dibentuk suatu hubungan. Hal ini dapat dianalogikan denganproses pendialan nomor telepon dan akhirnya terbentuk suatu hubungan.

Gambar 2.3 Format Header TCP

1. Source dan destination port didefinisikan sebagai nomor port dari sebuah program aplikasi yang digunakan oleh TCP.2. Sequence number mengidentifikasi byte pertama dari data dalam suatu segment.

3. Acknowledgment number berfungsi untuk mengumumkan data yang sukses diterima.

4. Header length mengindikasikan nomor dari 32-bits kata dalam header .

5. Control mendefinisikan segmen yang digunakan atau melayani sebagai sebuah cek validasi untuk field lainnya.

6. Window size mendefinisikan ukuran dari sliding window yang digunakan dalam flow control.

7. Checksum digunakan sebagai deteksi kesalahan.

8. Urgent pointer mendfinisikan loncatan antara urgent data dan data normal.

Protokol Routing

Routing adalah proses pengambilan

sebuah paket dari sebuah alat dan mengirimkan melalui network ke alat lain

dalam sebuah network yang berbeda. Routing hanya dapat dilakukan apabila

network menggunakan router. Dalam proses routing ada beberapa hal yang harus

dipenuhi diantaranya :

1. Router harus mengetahui alamat

tujuan.

2. Router-router tetangga dari

mana sebuah router bisa mempelajari tentang network remote.

3. Rute yang mungkin ke semua

network remote.

4. Rute terbaik untuk setiap network

remote.

Dalam sebuah router tersimpan

routing tabel yang menggambarkan bagaimana proses routing dalam menemukan

network remote. Terdapat 3 jenis routing yaitu routing statis, routing default,

dan routing dynamic

Routing Statis

Routing statis merupakan jenis

routing manual yang proses konfigurasinya ditentukan oleh admin secara manual

dengan menambahkan route-route di routingtable dari untuk setiap router. Rute

pada routingstatic tidak akan berubah, kecuali diubah secara manual oleh admin.

RIP (Routing Information

Protocol)

RIP adalah protokol routing yang

menggunakan metode triggered update. RIP memiliki timer untuk mengetahui kapan

router harus kembali memberikan informasi routing. Jika terjadi perubahan pada

jaringan, sedangkan timer belum habis, router tetap harus mengirimkan informasi

routing karena dipicu oleh perubahan tersebut (triggered update). Mengatur

routing menggunakan RIP tidak rumit dan memberikan hasil yang cukup dapat

diterima, terlebih jika jarang terjadi kegagalan link jaringan. RIP mengirim

routing table yang lengkap ke semua interface yang aktif setiap 30 detik. RIP

hanya menggunakan jumlah hop untuk menentukan cara terbaik ke sebuah network

remote, tetapi RIP secara default memiliki sebuah nilai jumlah hop maksimum yg

diizinkan, yaitu 15, berarti nilai 16 tidak terjangkau (unreachable). RIP

bekerja baik pada jaringan kecil, tetapi RIP tidak efisien pada jaringan besar

dengan link WAN atau jaringan yang menggunakan banyak router.

Rip terbagi 2 yaitu :

1. RIPv1(RIP

Versi 1) merupakan bagian dari distance vektor yang mencari hop terpendek atau

route terbaik.RIPv1menggunakan clasfull routing, yang berarti semua alat di

jaringan harus menggunkan subnet mask yang sama. Hal ini karena RIPv1 tidak

mengirim update dengan informasi subnet mask di dalamnya.

2. RIPv2

(RIP Versi 2) merupakan bagian dari distance vektor yang mencari hop terpendek

atau route terbaik, RIPv2 juga merupakan class list routing. RIPv2 menyediakan

sesuatu yang disebut prefix routing, dan bisa mengirim informasi subnet mask

bersama dengan update-update dari route. Ini disebut classless routing.

3. RIPng

(Routing Information Protocol Next Generation) adalah jenis protokol routing

untuk IPv6 yang berbasis pada RIPv2, tetapi bukan merupakan extension dari

RIPv2. RIPng merupakan protokol berbeda dari RIPv2. RIPng tidak mendukung Ipv4,

apabila akan menggunakan IPv4 dan IPv6 dalam satu interface RIPv1 atau RIP v2

perlu diaktifkan, sedangkan untuk jaringan IPv6 harus mengaktifkan RIPng untuk

routing pada IPv6.

Mekanisme Tunneling

Tunneling adalah suatu mekanisme enkapsulasi suatu PDU (Packet Data unit)

dengan protokol yang lain dengan maksud untuk mengirimkan data pada foreign

network. Tidak seperti enkapsulasi yang berkaitan langsung dengan protocol

stack, pada tunneling, sebuah protokol bisa saja mengenkapsulasi PDU

dari layer yang sama atau bahkan dari layer di bawahnya. Tiga

komponen utama dalam tunneling adalah :

1. Passenger Protocol,

yaitu protokol yang dienkapsulasi

2. Carrier Protocol, yaitu

protokol yang melakukan enkapsulasi

3. Transport Protocol, yaitu protokol yang membawa

(mengirim) PDU yang telah dienkapsulasi.

Tunneling IPv6 over IPv4 yaitu suatu cara untuk melewatkan

paket-paket IPv6 pada jaringan IPv4 melalui enkapsulasi paket. Oleh sebab itu

untuk mekanisme tunneling harus membangun jembatan untuk ujung-ujung tunnel,

untuk melakukan di enkapsulasi paket.

Tunneling 6to4

Tunneling 6to4 adalah sebuah mekanisme tunneling yang memungkinkan

pengiriman paket IPv6 antar site IPv6 melewati infrastuktur routing IPv4.

Dapat juga untuk menghubungkan suatu site IPv6 dengan jaringan internet

IPv6 menggunakan relayserver. Tunnel 6to4 merupakan automatic

tunneling dan bersifat point-to-multipoint. Router tidak

dikonfigurasi secara berpasangan karena router-router tersebut melihat

infrastuktur IPv4 sebagai NBMA (Non Broadcast Multi Access). Alamat IPv4

yang termasuk di dalam alamat IPv6 digunakan untuk menemukan ujung tunnel. Sebuah tunnel 6to4 dapat dikonfigurasi

pada border router di sebuah jaringan IPv6 terisolasi yang menciptakan

sebuah tunnel dengan border router di jaringan IPv6 lain melewati

infrastruktur routing IPv4. Tunnel destination ditentukan dengan

alamat IPv4 dari border router yang diikutkan dalam pengalamatan IPv6.

Pengalamatan 6to4 pada IPv6 dimulai dengan prefix 2002:/16 dengan format

2002:alamat-IPv4-border-router::/48. Kemudian diikuti dengan 16 bit yang

dapat dipakai untuk penomoran jaringan di dalam site. Border router pada

setiap ujung tunnel 6to4 harus mendukung IPv4 dan IPv6 protocol stack

2.6 FTP (File Transfer Protocol)

FTP (File Transfer Protocol) adalah protokol yang digunakan

dalam mempertukarkan file antar komputer di dalam jaringan yang

mendukung protokol TCP/IP, seperti Internet. Untuk memastikan bahwa file terkirim

dan diterima tanpa terjadi loss pada file yang dipertukarkan, FTP

menggunakan protokol TCP pada lapisan transpot.

FTP server adalah server yang menyediakan layanan untuk

pertukaran file ketika mendapatkan request dari FTP client.

FTP client adalah client yang meminta koneksi ke FTP server untuk

melakukan pertukaran file. Cara kerjanya, sebuah FTP client membuka

koneksi ke FTP server untuk mengirimkan atau mengambil file dari

FTP server tersebut. FTP bekerja

seperti Gambar 2.4. User me-request koneksi FTP melalui User

Interface yang dapat berupa sofiware FTP client. Lalu User

interface melakukan hubungan ke User PI (Protocol Interpreter)

yang kemudian melakukan hubungan ke server PI melalui default port untuk

FTP, yaitu port 21. PI berperan memegang kendali dan meneruskan perintah

atau command FTP. Penentuan siapa

client yang berhak mengakses server serta apa saja hak akses client,

digunakan sebuah sistem autentikasi untuk memastikan apakah client

tersebut berhak mengakses server atau tidak. Autentikasi tersebut

berupa permintaan username dan password dari FTP.

2.7 QoS (Quality of Service)

Quality of Service adalah kemampuan suatu jaringan untuk

menyediakan layanan yang lebih baik pada trafik data tertentu pada berbagai

jenis platform teknologi. Beberapa parameter yang menyatakan QoS antara lain

yang paling sering digunakan adalah throughput.

2.7.1 Throughput

Throughput adalah jumlah bit yang sukses dikirim dari suatu

terminal tertentu di dalam sebuah jaringan, dari suatu titik jaringan, atau

dari suatu titik ke titik jaringan yang lain dibandingkan dengan total waktu pengiriman.

Throughput maksimal dari suatu titik atau jaringan komunikasi menunjukkan

kapasitasnya. Secara matematis throughput dapat dituliskan seperti persamaan

𝑻𝒉𝒓𝒐𝒖𝒈𝒉𝒑𝒖𝒕=𝐣𝐮𝐦𝐥𝐚𝐡 𝐛𝐢𝐭 𝒔𝒖𝒄𝒄𝒆𝒔𝒔 𝒅𝒆𝒍𝒊𝒗𝒆𝒓𝒆𝒅𝐭𝐨𝐭𝐚𝐥 𝐰𝐚𝐤𝐭𝐮 𝐩𝐞𝐧𝐠𝐢𝐫𝐢𝐦𝐚𝐧

2.8 Router

Router merupakan perangkat yang dikhususkan untuk menangani

koneksi antar dua atau lebih jaringan yang terhubung melalui paket switching. Router

bekerja dengan melihat alamat asal dan alamat tujuan dari paket yang

melewatinya dan memutuskan rute yang akan dilewati paket tersebut untuk sampai

ke tujuan.

2.8.1 MikroTik RB750

Pada saat penelitian, penulis menggunakan MikroTik RB750 sebagai

router, selain karena harganya yang relatif terjangkau, routerboard jenis ini

memiliki fitur yang cukup lengkap dan bentuknya yang simple, sehingga mudah

untuk dibawa kemana-mana.

Beberapa fitur di MikroTik yang digunakan pada penelitian adalah

pengalamatan IPv4, IPv6, tunnel 6to4 dan routing.

Spesifikasi MikroTik RB750 :

Router Mikrotik :

RB750

Processor : Atheros 400MHz

Lisensi : Level 4

Total RAM : 32Mb

Deskripsi : Memiliki 5 Ethernet

Port

Perancangan Jaringan

Penelitian ini dilakukan dengan menggunakan jaringan lokal pada setiap

konfigurasi jaringan yang diujikan, yang dimaksudkan lokal disini adalah

jaringan tidak terhubung ke internet dan hanya dilakukan komunikasi antar

PC/laptop.

eknik konfigurasi yang digunakan dalam penelitian ini ada 3

macam, yaitu konfigurasi jaringan IPv4 murni, IPv6 murni, IPv6 dengan

menggunakan tunneling 6to4. Sebagai pengujian akan dilakukan transfer

data antara server dan client, disisi server dikonfigurasikan

software Xlight FTP Server sebagai tempat meletakkan file yang akan

diunduh oleh client, sedangkan pada sisi client dipasang software

Wireshark, untuk menangkap paket data yang melewati client.

Setelah mengetahui topologi jaringan yang akan dikerjakan, kemudian

membuat flowchart penelitian yang dilakukan, seperti gambar 3.2.

ambar 3.2 menjelaskan skema penelitian dimulai dengan

penentuan topologi awal jaringan, selanjutnya mulai konfigurasi sistem jaringan

baik hardware maupun software, ketika perangkat sudah siap

dijalankan, sistem mulai diuji berdasarkan metode yang digunakan yaitu

konfigurasi IPv4 murni, IPv6 murni dan tunneling 6to4, pengujian

dikatakan berhasil ketika client dan server mampu berkomunikasi,

indikatornya yaitu menghasilkan reply ketika dilakukan ping test

connection.

Instrumen Penelitian

Mekanisme transisi IPv6-IPv4 memerlukan dukungan dari sisi hardware dan

software yang compatible terhadap keduanya, karena IPv4 dan IPv6

merupakan dua Internet protokol berbeda..

1. Server

Processor :

Intel Core™2 Duo CPU T5750 @2.00GHz

RAM : 2 GBytes

Sistem Operasi : Windows XP SP2

NIC : Ethernet 100Mbps

2. Client

Processor :

AMD Phenom II X4 840 Processor 3,2GHz

RAM : 2 GBytes

Sistem Operasi : Windows XP Professional

NIC : Ethernet 100Mbps

3. Router1

Router Mikrotik

: RB750

Processor : Atheros

400MHz

Lisensi : Level 4

Total RAM :

32Mb

Deskripsi :

Memiliki 5 Ethernet Port

4. Router2

Router Mikrotik : RB750

Processor : Atheros 400MHz

Lisensi :

Level 4

Total RAM :

32Mb

Deskripsi :

Memiliki 5 Ethernet Port

5. Tiga Buah kabel UTP

Skenario Konfigurasi IPv4

Gambar 3.3 memperlihatkan mekanisme topologi jaringan

IPv4 (semua pengalamatan IP berbasis IPversi4). Konfigurasi e0/0 diartikan sisi

port ethernet server terhubung langsung dengan kabel penghubung ke interface

pertama pada router1, begitu pula ada sisi client, konfigurasi

e0/0 adalah port ethernet yang terhubung langsung antara client dengan

interface pertama pada router2 menggunakan kabel penghubung.

Sedangkan konfigurasi e0/1 dapat diartikan masing-masing

port ethernet yang saling terhubung menggunakan kabel penghubung antar router1

dan router2 pada interface kedua.

Skenario Konfigurasi IPv6 Murni

Gambar 3.4 terlihat mekanisme topologi jaringan IPv6 (semua pengalamatan

IP berbasis IPversi6). Konfigurasi interface sama seperti pada IPv4.

Bedanya, karena penelitian menggunakan Windows XP, jadi untuk konfigurasi

manual pada sisi server dan client di-setting pada menu command

prompt. Penambahan IP address version 6 ini terlihat seperti pada Gambar

3.5.

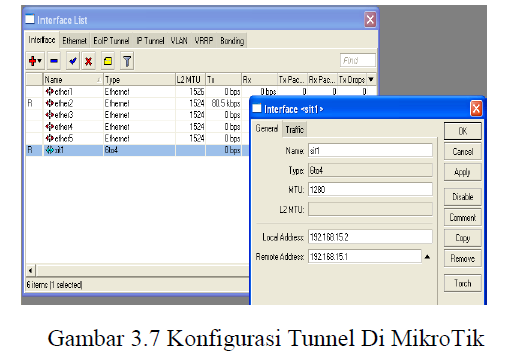

Skenario Konfigurasi Tunneling 6 to 4

Pada konfigurasi tunneling 6to4,

sistem membuat tunnel dari IPv4 ke jaringan IPv6 dengan merubah/konversi

hexa alamat IPv4. Sebagai contoh seperti pada Gambar 3.6, dimana :

Pada sisi sever :

Alamat IPv4 : 192.168.15.1

Diubah menjadi : 2002:C0A8:0F01:1::1

Pada sisi client :

Alamat IPv4 : 192.168.15.2

Diubah menjadi : 2002:C0A8:0F01

Konfigurasi tunnel

di MikroTik dapat terlihat pada Gambar 3.7

Metode Pengambilan Data

Metode pengambilan data dilakukan

dengan melakukan proses download file dari server ke client yang

diujikan pada konfigurasi jaringan yang berbeda – beda, yaitu diantaranya IPv4

murni, IPv6 murni dan tunneling 6to4. Proses pengambilan data ini

dilakukan penangkapan paket yang diterima pada client selama proses download

file berlangsung menggunakan bantuan aplikasi Wireshark. Simulasi

FTP menggunakan bantuan software Xlight FTP Server sebagai server,

sedangkan untuk sisi client mengunduh data yang berada pada server.

Proses download file dari server dilakukan oleh client dengan

ukuran file yang berbeda - beda. Ukuran file dibedakan menjadi dua macam, yaitu

1,2GB dan 460MB

Semua tipe file dibuat sama dalam bentuk ekstensi .mkv untuk memudahkan client

melakukan download dari server. Masing-masing file tersebut akan

diunduh pada ketiga konfigurasi yang telah dibangun sebelumnya yaitu IPv4

murni, IPv6 murni dan tunneling 6to4.

Analisa

Throughput Pada Konfigurasi IPv4 Murni, IPv6 Murni, dan Tunneling 6to4

Pada

konfigurasi IPv4

murni ini, berhubungan paket-paket yang masuk

pada Ethernet tersebut bukan hanya paket FTP, maka dari itu dilakukan filtering

terlebih dahulu, sehingga hanya paket FTP saja yang masuk dalam perhitungan

pada summary Wireshark,.

Dari hasil percobaan sebanyak 3 kali percobaan diperoleh

hasil nilai rata-rata throughput pada jaringan IPv4 untuk file 1,2GB adalah

85,879Mbps dan untuk file 460MB adalah 85,586Mbps

Pada

konfigurasi IPv6 murni ini juga dilakukan filtering yang lebih

spesifik yaitu hanya data yang melalui alamat IPv6 client, sehingga

hanya paket FTP saja yang masuk dalam perhitungan pada summary Wireshark

seperti gambar di bawah ini

Dari

hasil percobaan sebanyak 3 kali percobaan diperoleh hasil seperti Tabel

berikut. Memperoleh nilai rata-rata throughput pada jaringan IPv6 untuk file

1,2GB adalah 68,037Mbps dan untuk file 460MB adalah 60,877Mbps.

Pada

konfigurasi tunneling 6to4 ini, sama seperti halnya IPv6 dilakukan

filtering yang lebih spesifik yaitu hanya data yang melalui alamat IPv6 client,

sehingga hanya paket dari port 20 dan menuju IP host client saja yang masuk

dalam perhitungan pada summary Wireshark seperti gambar dibawah ini.

Dari hasil percobaan sebanyak 3 kali percobaan diperoleh

hasil sepeti Tabel berikut

Berdasarkan

Tabel kita memperoleh nilai rata-rata throughput pada jaringan tunneling

6to4 untuk file 1,2GB adalah 56,639. Untuk file 460MB adalah 54,842Mbps.

Jadi nilai rata-rata throughput pada ketiga

konfigurasi yang dilakukan sebayak tiga kali uji coba, terlihat pada tabel berikut

Dari

Tabel jika diwujudkan dalam bentuk gambar grafik dapat tergambarkan seperti Gambar

berikut